从接触Linux第一天便认识OpenSSH,距今有10年以上,现在几乎每天都要使用。对我来说,OpenSSH不仅是一个远程登录的工具,还是文件传输,代理,端口转发的好帮手。本章将介绍我用OpenSSH做过的各种操作。

安装

- Linux

几乎每台Linux服务器都会安装OpenSSH,桌面Linux可能不会默认安装,只需执行:

# Debian/Ubuntu

apt install openss-server

# RedHat/CentOS/Fedora

dnf install openssh-server

或

yum install openssh-server执行以上命令默认会安装ssh的server和client,如果未安装client,可以执行:

# Debian/Ubuntu

apt install openssh-client

# RedHat/CentOS/Fedora

dnf install openssh-client

或

yum install openssh-client- Windows

Windows下不建议安装OpenSSH服务端,即使能连上,Linux下命令无法使用,文件路径分隔符不同。还会有各种水土不服的问题。

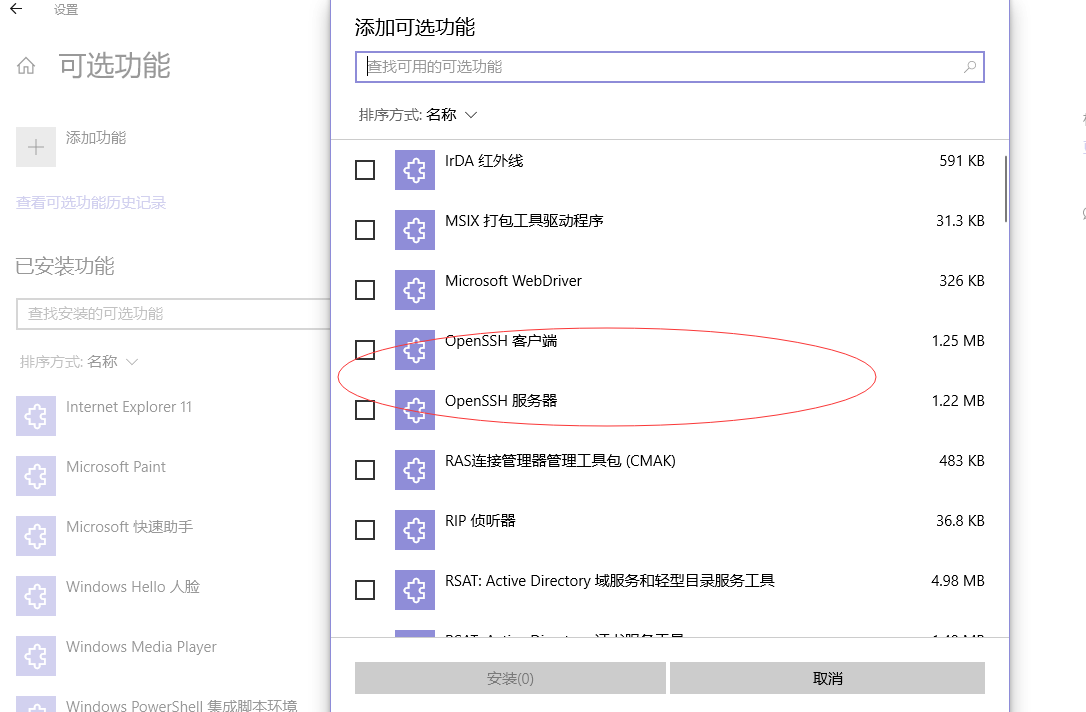

Windows下一般只用OpenSSH客户端,连接到服务器执行一些操作。从Windows 10开始系统自带OpenSSH客户端,在“设置”->“应用和功能”->“可选功能”中添加

安装完后就可以在cmd或powershell中执行ssh命令了。

Windows下还有很多好用的图形化SSH客户端功能,如:putty,xshell(推荐)。在Windows 10以下的系统中可以使用。

在使用过程中,Windows和Linux还不太一样,比如在做代理时,Windows下不支持把参写在一个“-”中,必须分开。如非特别说明,本章所有操作都基于Linux环境实践。

配置

OpenSSH服务端配置文件在 /etc/ssh 目录下。

sshd_config

OpenSSH Service 配置文件

ssh_config

OpenSSH Client 配置文件

一般使用默认配置即可,以下是常用配置修改。

- 允许root用户登录

打开 sshd_config 配置文件,PermitRootLogin 修改为 yes

- 登录ssh慢

打开 ssd_config 配置文件,UseDNS 修改为 no,禁用反向解析

- 禁用密码登录

打开 ssd_config 配置文件,GSSAPIAuthentication、GSSAPICleanupCredentials、UsePAM 修改为no,然后使用安全密钥登录。

- 修改sshd端口

打开 ssd_config 配置文件,Port 修改为其他端口号。

启动

sshd启动命令要使用绝对路径执行:

/sbin/sshd -p 22或者用服务启动(推荐)

systemctl start sshd登录

登录命令:ssh 用户名@IP地址 ,如:

ssh engr-z@192.168.8.200默认使用22端口,可以使用”-p”参数指定端口号,示例:

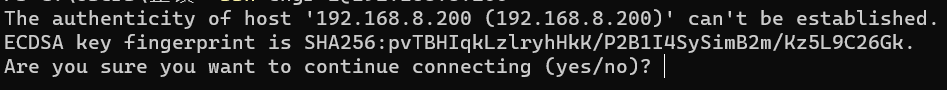

ssh engr-z@192.168.8.200 -p 2222如果系统是第一次登录,会弹出验证信息

输入yes,然后按提示输入正确密码即可登录成功。

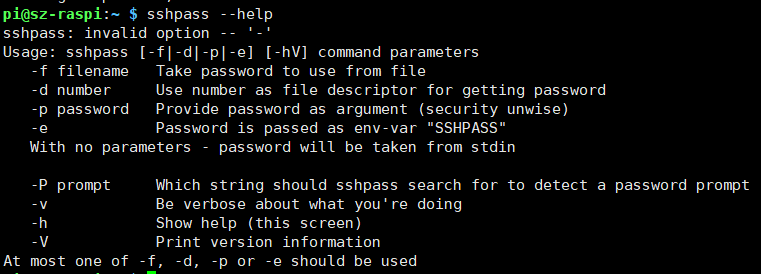

sshpass

OpenSSH每次登录都会弹出输入密码的交互界面,在ssh命令中是没有直接输入密码的参数,不过我们可以使用sshpass把密码放到命令中登录。

安装sshpass

# Debian/Ubuntu

apt install sshpass

# RedHat/CentOS/Fedora

dnf install sshpass

或

yum install sshpass使用方法:

示例:

sshpass -p "密码" ssh engr-z@192.168.8.200即 sshpass -p 密码,后面和ssh登录写法一样。需要注意的是,第一次认证后才能使用sshpass,否则不会弹出认证对话,也不会登录成功。

经过测试,sshpass也支持scp。sshpass多用在自动化脚本中。

免密码认证

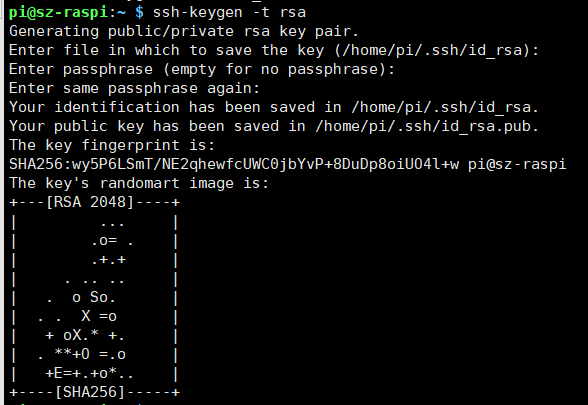

我们还可以用密钥登录。步骤如下(在客户机上执行):

- 生成密钥:ssh-keygen -t [rsa|dsa],我用的是rsa算法

默认生成在用户目录 .ssh 文件夹下。

- 把公钥(id_rsa.pub)添加到服务器

ssh-copy-id -i ./.ssh/id_rsa.pub engr-z@192.168.8.200ssh-copy-id 将key写到远程机器的 ~/ .ssh/authorized_key 文件中

- 使用密钥登录

ssh -i ./ssh/id_rsa engr-z@192.168.8.200删除密钥需要服务器端,打开 ~/ .ssh/authorized_key ,删除对应密钥即可。

文件传输

OpenSSH中scp命令用于文件传输,语法:

scp <选项> <文件或目录> 用户名@目标主机:/<文件夹>

将文件或目录从本地系统复制到特定文件夹下的目标主机

scp <选项> 用户名@目标主机:/文件 <本地文件夹>

将目标主机中的文件复制到本地系统中

scp 命令中使用最广泛的一些选项,

-C 启用压缩

-i 指定识别文件或私钥

-l 复制时限制带宽

-P 指定目标主机的 ssh 端口号

-p 复制时保留文件的权限、模式和访问时间

-q 禁止 SSH 警告消息

-r 递归复制文件和目录

-v 详细输出示例:

# 将本地目录上传到服务器engr-z用户目录uploader文件夹下

scp -r 本地目录 engr-z@192.168.8.200:~/uploader# 将服务器engr-z用户目录下的index.html文件下载到本地

scp engr-z@192.168.8.200:~/index.html ./scp传送文件要用”-r”参数,”-i”参数可以指定密钥免登录。

scp也可以和sshpass一起使用,不用手动输入密码。

OpenSSH中还有一个sftp命令,和ftp命令类似,因为用得少就不写了。

我们还可以使用sshfs命令把远程目录挂载到本地。

安装sshfs

# Debian/Ubuntu

apt install sshfs

# RedHat/CentOS/Fedora

dnf install sshfs

或

yum install sshfs示例:

sshfs -o allow_other,defer_permissions engr-z@192.168.8.200:/ /mnt/engr-z挂载后访问远程目录和访问本地方式一样,很方便。但是不建议用这种方式做网络存储。网络存储用samba或nfs挂载更稳定,性能更好。

Socks 代理

很多开发工具,如MySQL客户端,支持用ssh建立隧道连接服务器数据库。我们也可以用OpenSSH创建一个socks5代理。

# Linux下多个参数可以写一起,如:-NfCD

ssh -i 密钥 -N -f -C -D 0.0.0.0:1080 用户名@主机ip参数说明:

-q 静默运行

-N 是不执行远端命令

-f 后台运行

-C 压缩

-i ssh验证密钥配合sshpass,我们可以在开机时启动,自动建立代理。

在需要代理的软件中配置socks5 ,代理IP:0.0.0.0,端口:1080

ssh在一段时间无数据交互会被强制断开,这样代理就被关闭了。使用autossh可以帮助我们重连。

安装autossh:

# Debian/Ubuntu

apt install autossh

# RedHat/CentOS/Fedora

dnf install autossh

或

yum install autossh用法:

autossh -M 7281 -i 密钥 -N -f -C -D 0.0.0.0:1080 用户名@主机ip需要注意的是,第一次认证后才能使用autossh,否则不会弹出认证对话,也不会连接成功。

参数说明:

-M 是指autossh监听端口autossh还可以和sshpass一起使用,可以无需手动输入密码且自动重连。

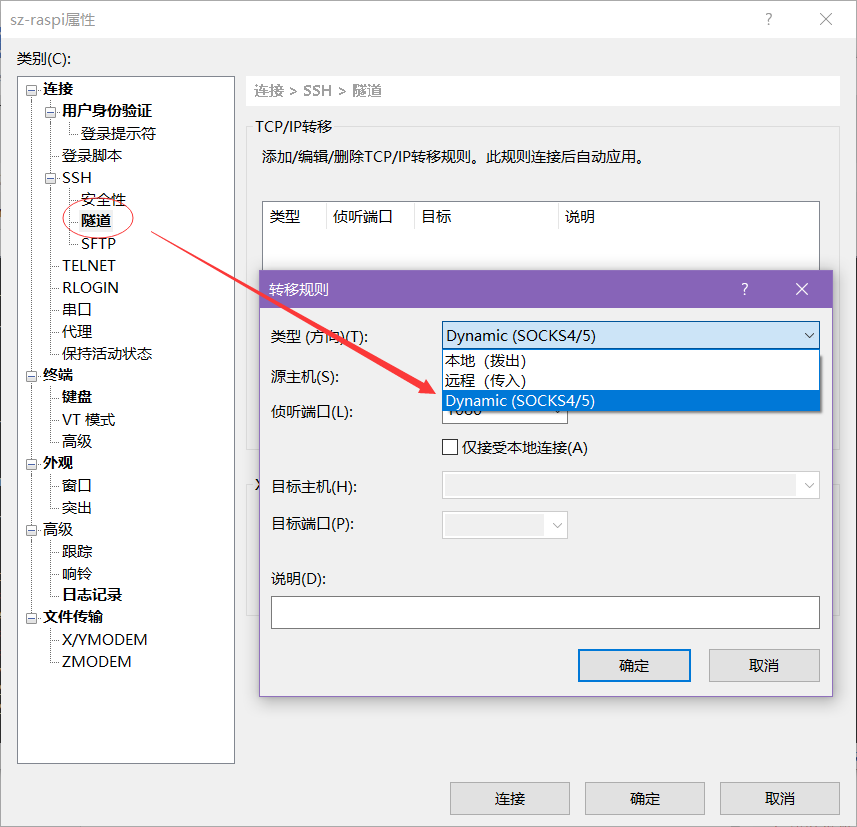

在Windows中,使用xshell创建代理:

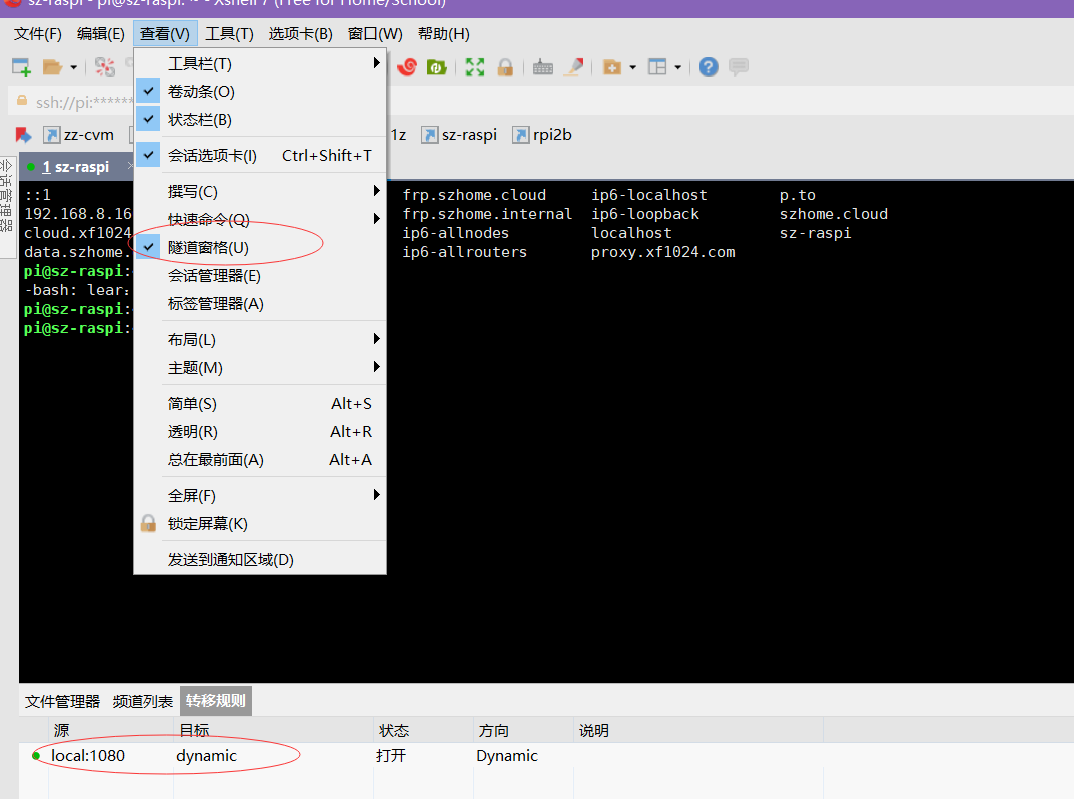

打开“隧道窗格”可以看到代理状态:

其他客户端设置类似。

端口转发

现在使用frp做端口映射的方案很火,其实OpenSSH也可以做端口映射,虽然功能没frp强大,胜在方便,无需安装其他软件一条命令执行即可。

- 正向端口转发

本地启动端口,把本地端口数据转发到远端

把192.168.8.200的localhost的8000端口映射到本地9000端口

ssh -L *:9000:localhost:8000 -N -f engr-z@192.168.8.200访问localhost:9000和192.168.8.200:8000效果是一样的。

- 反向端口转发

让远端启动端口,把远端端口数据转发到本地。

将远程端口6000转发到本地端口5000

ssh -R *:6000:localhost:5000 -N -f engr-z@192.168.8.200其他参数:

-f 后台启用

-N 不打开远程shell,处于等待状态

-C 启用压缩

-g 启用网关功能ssh默认转发的端口只能是127.0.0.1,需要在 sshd_config 配置文件中找到 GatewayPorts ,设为 yes 或 clientspecified